隨著全球數(shù)字化轉(zhuǎn)型加速,海外云主機(jī)已成為眾多企業(yè)和開發(fā)者的首選,其彈性擴(kuò)展、成本效益和全球部署優(yōu)勢(shì)顯著。海外云主機(jī)的安全問題不容忽視。本文將從開發(fā)角度探討海外云主機(jī)面臨的安全風(fēng)險(xiǎn),并提供實(shí)用的安全開發(fā)實(shí)踐建議。

一、海外云主機(jī)的安全風(fēng)險(xiǎn)

- 數(shù)據(jù)隱私與合規(guī)性挑戰(zhàn):海外云主機(jī)常涉及跨國(guó)數(shù)據(jù)存儲(chǔ),可能受不同國(guó)家數(shù)據(jù)保護(hù)法規(guī)約束(如歐盟GDPR、美國(guó)CLOUD法案)。開發(fā)者需確保數(shù)據(jù)存儲(chǔ)和處理符合目標(biāo)地區(qū)法規(guī),避免法律糾紛。

- 網(wǎng)絡(luò)攻擊面擴(kuò)大:云主機(jī)的公開訪問性增加了DDoS攻擊、惡意掃描和未授權(quán)訪問的風(fēng)險(xiǎn)。海外節(jié)點(diǎn)可能面臨更復(fù)雜的網(wǎng)絡(luò)環(huán)境,如區(qū)域網(wǎng)絡(luò)不穩(wěn)定或針對(duì)性攻擊。

- 配置錯(cuò)誤與管理漏洞:許多安全事件源于云服務(wù)配置不當(dāng),如開放不必要的端口、弱密碼或未及時(shí)更新系統(tǒng)補(bǔ)丁。開發(fā)團(tuán)隊(duì)若缺乏云安全知識(shí),易引入漏洞。

- 供應(yīng)鏈與第三方風(fēng)險(xiǎn):依賴海外云服務(wù)商時(shí),其基礎(chǔ)設(shè)施安全性和響應(yīng)能力直接影響業(yè)務(wù)。例如,服務(wù)商的安全事件或供應(yīng)鏈攻擊可能導(dǎo)致數(shù)據(jù)泄露。

二、開發(fā)階段的安全實(shí)踐

- 安全設(shè)計(jì)先行:在架構(gòu)設(shè)計(jì)階段融入安全原則,如最小權(quán)限原則和零信任模型。開發(fā)團(tuán)隊(duì)?wèi)?yīng)與安全工程師合作,識(shí)別潛在威脅并制定緩解策略。

- 強(qiáng)化身份認(rèn)證與訪問控制:實(shí)施多因素認(rèn)證(MFA)和基于角色的訪問控制(RBAC),確保只有授權(quán)用戶和進(jìn)程可訪問云資源。使用IAM工具精細(xì)管理權(quán)限。

- 數(shù)據(jù)加密與傳輸安全:對(duì)靜態(tài)數(shù)據(jù)(如存儲(chǔ)中的數(shù)據(jù)庫)和動(dòng)態(tài)數(shù)據(jù)(如網(wǎng)絡(luò)傳輸)進(jìn)行加密。優(yōu)先使用TLS/SSL協(xié)議,并采用密鑰管理服務(wù)保護(hù)加密密鑰。

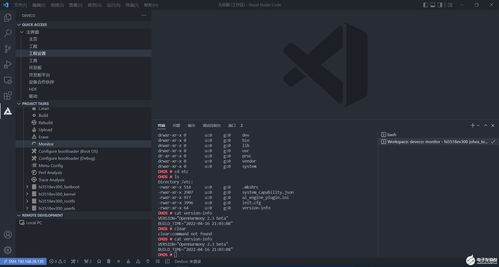

- 持續(xù)監(jiān)控與漏洞管理:集成安全監(jiān)控工具(如云安全態(tài)勢(shì)管理CSPM),實(shí)時(shí)檢測(cè)異常行為。在開發(fā)流水線中加入安全掃描,定期進(jìn)行滲透測(cè)試和漏洞修復(fù)。

- 容災(zāi)與備份策略:針對(duì)海外網(wǎng)絡(luò)延遲或中斷風(fēng)險(xiǎn),設(shè)計(jì)多區(qū)域部署和自動(dòng)故障轉(zhuǎn)移機(jī)制。定期測(cè)試數(shù)據(jù)備份與恢復(fù)流程,確保業(yè)務(wù)連續(xù)性。

三、案例與工具推薦

例如,某跨境電商使用AWS海外區(qū)域時(shí),通過加密S3存儲(chǔ)桶、配置WAF防護(hù)DDoS攻擊,并結(jié)合CloudTrail日志審計(jì),顯著提升了安全性。推薦工具包括:Terraform用于基礎(chǔ)設(shè)施即代碼(IaC)安全部署、OpenSCAP用于合規(guī)檢查,以及云原生安全平臺(tái)如Prisma Cloud。

海外云主機(jī)安全是開發(fā)與運(yùn)維的共同責(zé)任。開發(fā)者需主動(dòng)學(xué)習(xí)云安全最佳實(shí)踐,將安全性融入軟件生命周期,從而在享受云便利的同時(shí),有效抵御跨國(guó)威脅。